Was kann ein "vergessliches" Betriebssystem nützen?

Unsere Erfahrungen zur Sicherheit unserer Computer, Handys und Tablets stellen wir in der Regel unter dem Thema "Privatsphäre schützen" vor. Auch dieser Artikel über TAILS (The Amnesic Incognito Live System) wird künftig unter dem dortigen Kapitel

Unsere Erfahrungen zur Sicherheit unserer Computer, Handys und Tablets stellen wir in der Regel unter dem Thema "Privatsphäre schützen" vor. Auch dieser Artikel über TAILS (The Amnesic Incognito Live System) wird künftig unter dem dortigen Kapitel

3. Eine technische Hilfe für die Installation für verschiedene Tools

aufgeführt werden. Inzwischen gibt es dazu auch ein Video: Einfach mal Linux installieren - Teil 2 - Tails The Amnesic Incognito Live System auf unserem Server und bei Youtube https://youtu.be/lauVIVZ7ROk und auch das Transkript dieser Sendung beim Freien Fernsehen von Alex TV unter https://www.a-fsa.de/de/articles/9347-20251117-linux-tails.html

Inhalt

- Vorgeschichte

- Was verspricht TAILS?

- Voraussetzungen

- Überprüfen der Echtheit

- Installation von TAILS auf einem USB Stick

- TAILS in einer virtuellen Maschine benutzen

- Installation von TAILS in einer virtuellen Maschine

- Der erste Start von TAILS

- Einen persistenten Ordner anlegen

- Und los geht's

Vorgeschichte

Jedes Jahr zum Safer Internet Day haben wir üblicherweise eine Cryptoparty veranstaltet. Dabei kommen Menschen zusammen, die ihre Rechner oder Laptops Handys Smartphones Tablets etwas sicherer machen möchten. In diesem Jahr haben wir am Safer Internet Day eine Online Diskussion zur elektronischen Patientenakte durchgeführt, weil dieses Projekt zum Jahresanfang starten sollte und wir viele Bedenken bezüglich der Sicherheit unserer Gesundheitsdaten hatten.

Trotzdem ist unser Interesse an der Sicherheit unserer elektronischen Geräte so groß, dass wir kurz danach wieder zusammen gekommen sind, um etwas dazuzulernen. Das Thema diesmal war TAILS.

The Amnesic Incognito Live System (TAILS), das "vergessliche unerkannte Live System", ist eine auf Debian basierende Linux-Distribution, die uns (allen) schon 2013 von unserem Ehrenmitglied Edward Snowden empfohlen wurde und die er selbst genutzt hat, um seine Überwacher von der NSA an der Nase herumzuführen.

![]() TAILS ist ein live Betriebssystem welches keine Spuren auf dem Rechner hinterlässt auf dem es gelaufen ist. Es kann von einer DVD oder durch einen USB-Stick gestartet werden. Für die DVD ist es selbstverständlich, dass sie nicht mehr beschreibbar ist, aber auch den USB-Stick kann man meist mit einem kleinen Schalter in einen nur-lese-Modus versetzen. Sollte dies hardwaremäßig nicht möglich sein, so verspricht TAILS trotzdem, dass keine Schreib-Operationen auf dem USB-Stick vorgenommen werden, außer man richtet daneben auf dem noch freien Speicherplatz des Sticks einen persistenten Ordner ein, der sich natürlich gut verschlüsseln lässt.

TAILS ist ein live Betriebssystem welches keine Spuren auf dem Rechner hinterlässt auf dem es gelaufen ist. Es kann von einer DVD oder durch einen USB-Stick gestartet werden. Für die DVD ist es selbstverständlich, dass sie nicht mehr beschreibbar ist, aber auch den USB-Stick kann man meist mit einem kleinen Schalter in einen nur-lese-Modus versetzen. Sollte dies hardwaremäßig nicht möglich sein, so verspricht TAILS trotzdem, dass keine Schreib-Operationen auf dem USB-Stick vorgenommen werden, außer man richtet daneben auf dem noch freien Speicherplatz des Sticks einen persistenten Ordner ein, der sich natürlich gut verschlüsseln lässt.

Was verspricht TAILS?

Es ist ein Linux Betriebssystem auf der Basis von Debian. Es schützt den Nutzer vor Überwachung und Zensur. Beim Surfen im Internet nutzt TAILS automatisch den Tor Browser, der die Verbindungen nicht nur verschlüsselt aufrecht erhält sondern zusätzlich über verschiedene Hops im Internet geht, so dass der eigene Standort der besuchten Seite gegenüber verschleiert wird.

TAILS bietet MAC Address Spoofing, d.h. die Hardwareadresse mit der sich der Netzadapter gegenüber anderen Netzteilnehmnern identifiziert, kann jederzeit verändert werden. Damit kann die Kommunikation nicht auf dieses Gerät zurückgeführt werden.

Zur Benutzung von TAILS wird einfach auf dem Rechner das eigene Betriebssystem heruntergefahren und der Rechner von der CD oder dem USB-Stick neu gestartet. Die Macher von TAILS versprechen, dass ihre Software ständig auf ihre Sicherheit überprüft wird. Dies kann auch jeder selbst tun, da die Software natürlich Open Source ist.

Voraussetzungen

Es gibt 3 Möglichkeiten das System zu nutzen, als DVD, vom USB-Stick oder von der ISO-DVD-Datei in einer virtuellen Maschine. Der USB-Stick muss mindestens 8 GB groß sein. Das Herunterladen von Tails ( 1.2 GB ) dauert etwa eine halbe Stunde und eine weitere halbe Stunde dauert die Installation bei USB Stick (s. unten). Die Zeit wird im wesentlichen gebraucht, um die Echtheit und Unversehrtheit des Software zu überprüfen.

Die Quellen gibt es hier

Download für USB Stick http://dl.amnesia.boum.org/tails/stable/tails-amd64-4.16/tails-amd64-4.16.img

Download für DVD https://dl.amnesia.boum.org/tails/stable/tails-amd64-4.16/tails-amd64-4.16.iso

Überprüfung der Echtheit

Nach dem Download der ISO Datei für eine DVD oder der IMG-Datei für eine Installation auf einem USB-Stick ist es wichtig, vor der Installation die Signatur der heruntergeladenen Datei zu prüfen. Dieser Teil ist optional aber dringend zu empfehlen, wenn man sich auf die Sicherheit der Software verlassen möchte.

Dazu importiert man den Signaturschlüssel von TAILS in das eigene GnuPG-Schlüsselbund:

wget https://tails.boum.org/tails-signing.key

gpg --import < tails-signing.key

Den Debian Schlüsselbund importieren. Er enthält die OpenPGP-Schlüssel aller Entwickler und Entwicklerinnen von Debian

sudo apt install debian-keyring

Importieren Sie den OpenPGP Key von Chris Lamb, dem ehemaligen Debian Project Leader, aus dem Debian Keyring:

gpg --keyring=/usr/share/keyrings/debian-keyring.gpg --export chris@chris-lamb.co.uk | gpg --import

Verifizieren Sie die Zertifizierungen, die den Tails-Signaturschlüssel zertifizieren:

gpg --keyid-format 0xlong --check-sigs A490D0F4D311A4153E2BB7CADBB802B258ACD84F

Halten Sie in der Ausgabe dieses Befehls nach folgender Zeile Ausschau:

sig! 0x1E953E27D4311E58 2020-03-19 Chris Lamb <chris@chris-lamb.co.uk>

Damit (mit dem !) ist Chris Lamb mit seinem Schlüssel zertifiziert. Dann kann man den Signaturschlüssel von TAILS mit dem eigenen Schlüssel zertifizieren

gpg --lsign-key A490D0F4D311A4153E2BB7CADBB802B258ACD84F

Hat man dann das USB Image und die Signatur heruntergeladen mit:

wget --continue http://dl.amnesia.boum.org/tails/stable/tails-amd64-4.16/tails-amd64-4.16.img

wget https://tails.boum.org/torrents/files/tails-amd64-4.16.img.sig

So kann man diese mit dem TAILS Key überprüfen:

TZ=UTC gpg --no-options --keyid-format long --verify tails-amd64-4.16.img.sig tails-amd64-4.16.img

Die Ausgabe des letzten Befehls sollte folgendermaßen aussehen:

gpg: Signature made 2021-02-22T11:26:07 UTC

gpg: using RSA key 05469FB85EAD6589B43D41D3D21DAD38AF281C0B

gpg: Good signature from "Tails developers (offline long-term identity key) <tails@boum.org>" [full]

gpg: aka "Tails developers <tails@boum.org>" [full]

Die Ausgabe sollte das gleiche Datum (von dem jeweiligen Tag) enthalten und als Good signature markiert sein, da Sie den Signaturschlüssel von Tails mit Ihrem eigenen Schlüssel zertifiziert haben.

Installation von TAILS auf einem USB Stick

Als erstes sucht man in der Liste der Geräte den angeschlossenen USB Stick, dann ist sicherzustellen dass der USB-Stick jetzt nicht schreibgeschützt ist. Man entfernt den USB-Stick noch einmal aus dem Gerät und führt folgenden Befehl aus:

ls -1 /dev/sd?

Die Antwort sollte beispielsweise sein: /dev/sda1

Nun steckt man den USB-Stick wieder ins Gerät und führt den gleichen Befehl erneut aus:

ls -1 /dev/sd?

/dev/sda1

/dev/sdb1

Jetzt wird der USB-Stick als Gerät sdb1 angezeigt. Es ist sicherer, wenn man den Namen des Gerätes vorsichtshalber erneut überprüft. Das Gerät sda ist normalerweise die Festplatte des eigenen Computers . Diese würden man löschen oder überschreiben, wenn im folgenden Befehl das falsche Gerät angegeben wird.

dd if=tails.img of=/dev/sdb bs=16M oflag=direct status=progress

Damit wird das Betriebssystem auf den USB-Stick kopiert. Diesen Vorgang sollte man nicht abbrechen. Der USB-Stick könnte unbrauchbar werden oder man müsste ihn zumindestens neu formatieren, um ihn anderweitig zu nutzen.

Jetzt könnte von diesem USB-Stick das neue Betriebssystem gestartet werden. Normalerweise starten Computer von Ihrer Festplatte oder falls es eingestellt ist, von einer DVD Laufwerk. Wenn das Starten von einem USB-Stick nicht im Computer-Setup eingestellt ist, müssen wir zuerst ins Setup gehen. Dies erfordert einen Tastendruck beim Start des Computers der je nach Hersteller verschieden sein kann. Die folgende Liste führt dazu einige Beispiele für verschiedene Hersteller auf.

Manufacturer Key

Acer F12, F9, F2, Esc

Apple Option

Asus Esc

Clevo F7

Dell F12

Fujitsu F12, Esc

HP F9

Huawei F12

Intel F10

Lenovo F12

MSI F11

Samsung Esc, F12, F2

Sony F11, Esc, F10

Toshiba F12

others... F12, Esc

Je nach dem betreffenden Gerät ist die entsprechende Taste beim Start zu drücken. Ist man im Bootmenü, so sollte dort irgendwo der Punkt "Bootreihenfolge" (boot order) existeieren. Diese ist so einzustellen, dass der USB-Stick in der Bootreihenfolge vor der Festplatte liegt. Wenn man den Computer dann neu startet, sollte dieser vor dem Zugriff auf die Festplatte vom USB-Stick starten.

TAILS in einer virtuellen Maschine benutzen

Möchte man TAILS in einer virtuellen Maschine (z.B. Virtual Box) nutzen, so ist dies ebenso möglich. Der Vorteil davon ist, dass man die Vorteile von TAILS in der virtuellen Maschine hat und gleichzeitig daneben sein normales Betriebssystem zur Verfügung hat, auf dem man normalerweise arbeitet. Damit ist TAILS in Sekunden zugreifbar. Allerdings sind bei einem solchen Betriebsmodus einige Vorsichtsmaßnahmen zu beachten:

- Sowohl das Hostbetriebssystem als auch die Virtualisierungssoftware sind in der Lage, zu überwachen, was Sie in TAILS tun.

- Wenn das Hostbetriebssystem mit einem Softwarekeylogger oder anderer Schadsoftware kompromittiert ist, kann dies die in TAILS eingebauten Sicherheitsmechanismen unwirksam machen.

- Die virtuelle Maschine von TAILS verändert das Verhalten des Hostbetriebssystems nicht und der Netzwerkverkehr des Hosts wird nicht anonymisiert. Die MAC-Adresse des Computers wird nicht durch die Funktion zum Verschleiern der MAC-Adresse geändert, wenn TAILS in einer virtuellen Maschine ausgeführt wird.

Installation von TAILS in einer virtuellen Maschine

Als Beispiel haben wir dies in dem Virtualisierungs Programm Virtual Box ausgeführt. Dazu führt man folgende Schritte aus:

1. Starten Sie zunächst VirtualBox und erstellen eine neue virtuelle Maschine

Wählen Sie Maschine ▸ Neu.

Geben Sie in dem Fenster Name und Betriebssystem an:

Einen Namen Ihrer Wahl.

Typ: Linux.

Version: Other Linux (64 bit).

Klicken Sie auf Weiter.

Im Fenster Memory Size reservieren Sie mindestens 2048 MB RAM

Klicken Sie auf Weiter.

Im Fenster Festplatten wählen Sie keine virtuelle Festplatte einrichten

Klicken Sie auf Weiter.

Klicken Sie auf OK bei der Warnung, eine virtuelle Maschine ohne Festplatte einzurichten.

2. Die virtuelle Maschine so konfigurieren, dass sie von einem ISO-Image startet:

Wählen Sie die neue virtuelle Maschine im linken Fensterbereich aus.

Wählen Sie Maschine ▸ Ändern....

Stellen Sie sicher, dass im Reiter Motherboard im Abschnitt Extended Features die Option Enable I/O APIC ausgewählt ist

Wählen Sie Massenspeicher im linken Fensterbereich aus.

Wählen Sie Leer unterhalb von Controller: IDE in der Speicherbaum-Auswahl im rechten Fensterbereich aus.

Klicken Sie auf das CD-Symbol im rechten Fensterbereich und wählen Sie Medium auswählen, um das ISO-Image auszuwählen, von dem Sie TAILS starten möchten.

Wählen Sie die Option Live-CD/DVD aus.

Klicken Sie auf OK.

3. Um die virtuelle Maschine zu starten:

Wählen Sie die virtuelle Maschine im linken Fensterbereich aus.

Klicken Sie auf Starten.

Eventuell kann es Probleme beim Einrichten als virtuelle Maschine geben, wenn im Setup des Rechners die "Intel(R) Virtualization Technology" ausgeschaltet ist. Dann kann kein 64-bit Virtualisierungssystem gestartet werden. Das BIOS muss eine 64 bit Virtualisierung erlauben. Dies stellt man im BIOS unter Advanced / Processor Configuration / Intel(R) Virtualization Technology ein.

Um ohne Nachschauen im Setup festzustellen, ob dieses Feature vorhanden und angeschaltet ist, kann man folgendes testen:

cat /proc/cpuinfo muss unter flags den Begriff "vmx" enthalten

Mit den msr-tools testet man, ob es eingeschaltet ist:

sudo apt-get install msr-tools testet ob eingeschaltet

modinfo msr

sudo modprobe msr

sudo rdmsr 0x3a

Dan bedeutet eine 1=aus und eine 5=an .

Der erste Start von TAILS

Der Computer startet nunmehr mit TAILS und wir sind fertig. Mögliche weitere Probleme können sein

- Eventuell ist nach dem Start die Netzwerkverbindung zu suchen. Die Einstellungen sind die gleichen wie in jedem Linux System.

- Bei drahtlosen Netzwerkverbindungen kann es vorkommen dass das Gerät einen Netzwerktreiber benötigt, den TAILS nicht kennt.

- Unserser Vorteil, dass TAILS nicht auf die Festplatte schreibt, kann in manchen Fällen auch ein Nachteil sein.In diesem Falle besteht die Möglichkeit, einen persistenten Ordner auf dem USB-Stick anzulegen. Dazu darf der USB-Stick natürlich nicht schreibgeschützt sein.

Einen persistenten Ordner anlegen

Dieser Ordner/Speicher wird in jedem Falle verschlüsselt angelegt. Dort können gespeichert werden:

eigene Dateien

Einstellungen

zusätzliche Programme

Encryption keys

Diese Daten sind dann über mehrere Arbeitssitzung hinweg verfügbar. Das Passwort für diesen Ordner sollte man nicht vergessen. Zum Anlegen wählt man Anwendungen ▸ Tails ▸ Configure persistent volume. Man gibt 2-mal in den Textfeldern ein sicheres Passwort ein. Hat man einen solchen Ordner angelegt, so steht er beim nächsten Start von TAILS zur Verfügung, sobald man das Passwort dafür angegeben hat.

Und los geht's

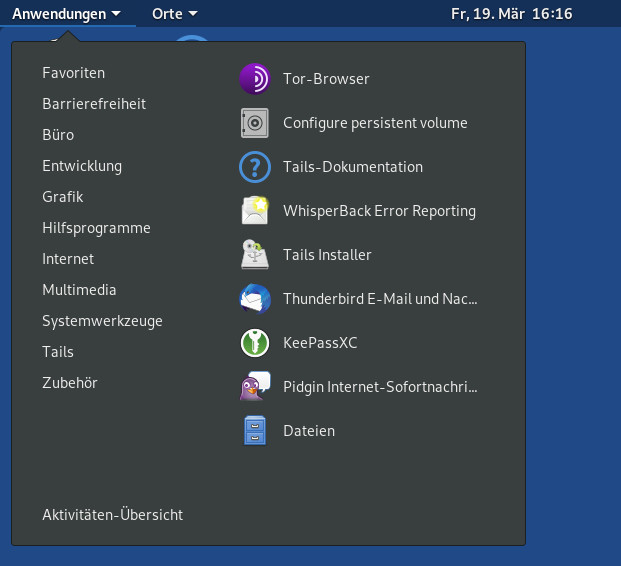

Nun geht es als erstes darum sich mit der vielleicht etwas ungewohnten Oberfläche des neuen Betriebssystems vertraut zu machen. Unter "Anwendungen" stehen, nach Rubriken sortiert, viele bekannte Programme, wie das Grafikprogramm Gimp, das Office Paket und viele nützliche Hilfsprogramme zur Verfügung.

Nun geht es als erstes darum sich mit der vielleicht etwas ungewohnten Oberfläche des neuen Betriebssystems vertraut zu machen. Unter "Anwendungen" stehen, nach Rubriken sortiert, viele bekannte Programme, wie das Grafikprogramm Gimp, das Office Paket und viele nützliche Hilfsprogramme zur Verfügung.

Zum Surfen ist der Tor Browser installiert. Damit ist es zum einen möglich unerkannt zu Surfen, die eigene IP-Adresse wird gegenüber der besuchten Seite verborgen und zum anderen steht einem das das ganze Internet, einschließlich des "Dark Net" zur Verfügung. Das nebenstehende Bild zeigt, dass unsere fast 8000 Webseiten mit einem Tor Browser auch dort zu finden sind, z.B. unter der Adresse http://a6pdp5vmmw4zm5tifrc3qo2pyz7mvnk4zzimpesnckvzinubzmioddad.onion/ .

Die Einstellungen sind für sicheres Surfen vorkonfiguriert, unter Einstellungen sind Änderungen möglich. Als Suchmaschine hat der Tor Browser automatisch DuckDuckGo vorkonfiguriert. Möchte man entgegen der Absicht von TAILS seinen Browserverlauf oder Lieblingsseiten speichern, so ist ein persistenter Ordner notwendig.

Nicht vergessen: Jeder Versuch das Arbeiten bequemer zu machen, führt zu etwas weniger Sicherheit!

Zum Thema Arbeitsgeschwindigkeit ist anzumerken,

- läuft TAILS auf einer DVD, so kann der Start von TAILS ein bis zwei Minuten dauern. Auch jede neue gestartete Anwendung muss erst von der DVD gelesen werden. Die anschließende Arbeitsgeschwindigkeit, sobald das Programm im RAM geladen ist, wird nicht beeinträchtigt.

- Auch wenn TAILS in einer virtuellen Maschine läuft und die Daten für den Start von der Festplatte, statt von einer DVD liest, geht es nicht viel schneller.

- Bei der Benutzung eines USB 3.0 Sticks erscheint bereits nach 30 Sekunden der Desktop von Tails.

Weitere Vorsichtsmaßnahmen:

Tails beschützt Sie nicht vor allem! Beachtet dazu die Warnungen der TAILS Webseite. Vom persistenten Speichers sollte man regelmäßig ein Backup machen, denn USB-Sticks haben nur eine begrenzte Haltbarkeit.

Wir hoffen, dass beim Benutzen von Tails viel Freude aufkommt, zumindest das Gefühl, etwas für die eigene Sicherheit getan zu haben :)

Mehr dazu bei https://tails.boum.org/

Kommentar: RE: 20210320 Installation eines TAILS Live-Systems

Andere Möglichkeit:

Kodachi 8.1 The Secure OS

https://www.digi77.com/linux-kodachi/

Vergleich der Features Kodachi - Tails

https://www.digi77.com/linux-kodachi/#Comparison

Fr., 20.03.21 17:25

RE: 20210320 Installation eines TAILS Live-Systems

Kodachi looks really interesting.

Ri., 21.03.21 14:03

Kategorie[40]: Anti-Überwachung Short-Link dieser Seite: a-fsa.de/d/3eR

Link zu dieser Seite: https://www.a-fsa.de/de/articles/7582-20210320-installation-eines-tails-live-systems.htm

Link im Tor-Netzwerk: http://a6pdp5vmmw4zm5tifrc3qo2pyz7mvnk4zzimpesnckvzinubzmioddad.onion/de/articles/7582-20210320-installation-eines-tails-live-systems.htm

Tags: #Verbraucherdatenschutz #Datenschutz #Datensicherheit #Hacking #Verschlüsselung #Lauschangriff #Tails #Linux #Installation #Tipps #Privatsphäre #Tor

Erstellt: 2021-03-20 00:11:19 Aufrufe: 2239

Kommentar abgeben